Principio de operación

Puede realizar una solicitud para escanear una dirección IP específica para obtener información sobre un host. En el directorio tarball binutils del servidor linux, el script de perl es ipdiscover-util.pl. Utiliza las utilidades NMAP y NMBLOOKUP para obtener información sobre el host (nombre DNS, NetBios,…) y también para ver si el host está inventariado/descubierto.

Requisitos previos

Nota: esta función requiere los siguientes componentes:

* nmap (tested on 3.75)

* nmblookup (part of Samba suite, tested on 3.0.7/3.0.10)

* Módulo Perl Net::IP

* Módulo Perl DBI

* Módulo Perl DBD::mysql

* Módulo Perl XML::Simple

Opciones de línea de comando

USO

|

Opciones |

Sentido |

|

-h |

Menú de ayuda |

|

-ip = XXXX / XXXX (por ejemplo: 10.1.1.1/255.255.240.0 o 10.1.1.1/20) |

Busca la ip en una subred |

|

-net = XXXX |

Especifica una red |

|

-a |

Lanzar el análisis |

|

-ipdiscover = X |

Muestra toda la subred con hasta XX ipdiscover |

|

-xml |

Salida XML |

|

-list |

Mostrar todas las redes presentes en la base de datos con computadoras “conectadas” / “descubiertas” |

BASE DE DATOS

|

Opciones |

Significado |

|

-p=xxxx |

Contraseña (ocs predeterminada) |

|

-P=xxxx port |

Puerto (predeterminado 3306) |

|

-d=xxxx |

Nombre de la base de datos (ocsweb predeterminado) |

|

-u=xxxx |

Usuario (ocs predeterminado) |

|

-h=xxxx |

Servidor (localhost predeterminado) |

Ejemplo

Ejemplo de comando para escanear IP 192.168.1.252 y recuperar información en la base de datos llamada ocsdb del servidor mysql Servidor OCS, que escucha en el puerto 3306, usando la cuenta gui con contraseña ocsrox:

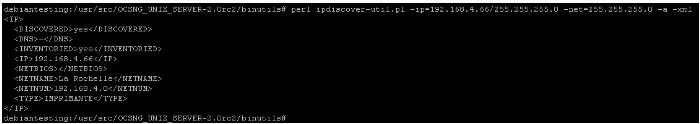

perl ipdiscover-util.pl -ip=192.168.1.252/255.255.255.0 -net=255.255.255.0 -a -xml -h=OCSserveur

-u=gui -p=ocsrox -d=ocsdb

Ejemplo de resultado: